Segurança de E-mail

Os obstáculos de segurança de e-mail enfrentados pelos prestadores de serviços.

Ameaças por e-mail

- 94% do malware é entregue por e-mail

- Os ataques de phishing representam mais de 80% dos incidentes de segurança relatados.

- 98% dos ataques dependem de engenharia social.

- 80% das violações são “ataques de dia zero” novos ou desconhecidos.

Proteção inadequada

- As APTs (ameaças persistentes avançadas) não são detectadas em média 71 dias nas Américas, 177 dias na EMEA e 204 dias na APAC.

- 43% das organizações recebem alertas falsos em 1/5 dos casos de detecção.

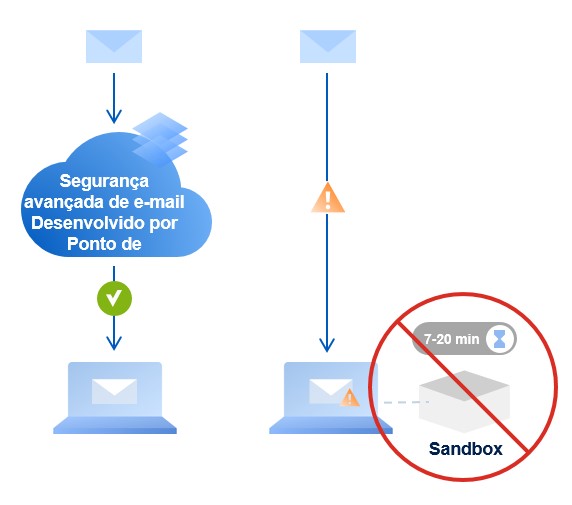

- As soluções tradicionais de sandboxing levam entre 7 a 20 minutos para entregar um veredicto.

Gerenciamento complexo

- 53% dos profissionais de segurança admitem que o número de ferramentas de segurança é tão oneroso que afeta negativamente a segurança e aumenta o risco.

- 84% das organizações estão passando por uma escassez de habilidades de segurança de TI.

Malware e ransomware

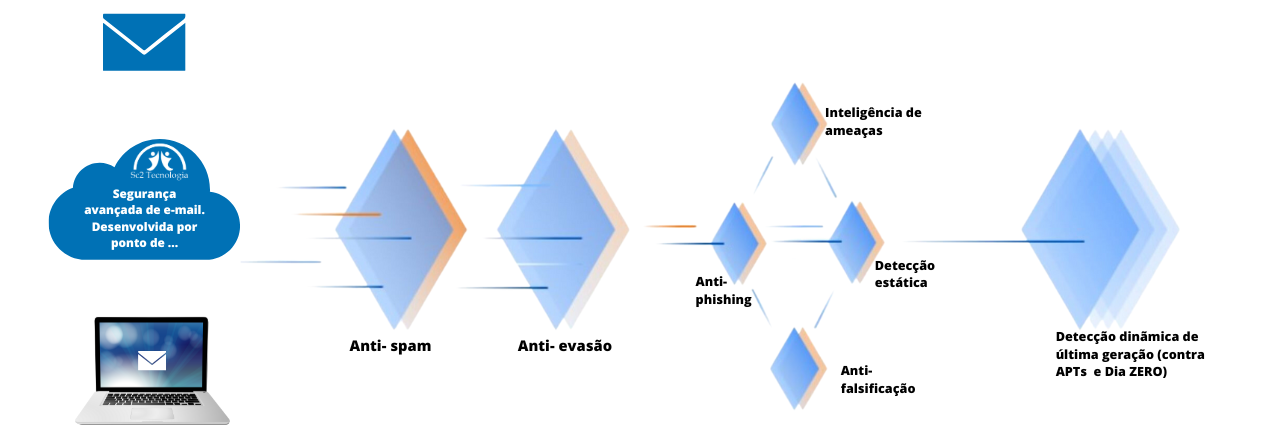

Previna-se contra malware conhecido e desconhecido com diversos antivírus e varreduras dinâmicas de última geração. Identifique conteúdo malicioso oculto. Utilize inteligência de ameaças poderosa para antecipar-se às ameaças em evolução.

Tomada de conta de contas

Phishing

Impessa o acesso a URLs maliciosas conhecidas usando quatro principais sistemas de reputação de URLs. Identifique URLs maliciosas desconhecidas por meio de um exclusivo mecanismo de reconhecimento de imagem. Exponha tentativas de phishing profundamente ocultas e aproveite dados de inteligência de ameaças provenientes de seis fontes líderes no mercado.

Zero-dias e APTs

Comprometimento de e-mail comercial (BEC).

Previna ataques sem carga útil e tentativas de representação usando algoritmos de aprendizado de máquina, juntamente com verificações de registro de reputação de IP, SPF, DKIM e DMARC. Diminua os ataques BEC ainda mais ao longo do tempo, empregando mecanismos de inteligência de ameaças, antiphishing e antivírus.

Técnicas de evasão

Interrompa as tentativas de phishing e falsificação

Capturar técnicas avançadas de evasão

Evite APTs e ataques de dia zero

Evite Phishing interno

As tecnologias de sandboxing tradicionais são intrinsecamente lentas, pois aguardam para observar o comportamento do malware, resultando em atrasos na detecção e obrigando os CISOs a: Alterar sua solução de segurança para o modo de detecção, com análise pós-entrega do e-mail.

Analise apenas uma parte dos dados recebidos, deixando brechas nas defesas, especialmente contra técnicas de ataque desconhecidas. Além disso, soluções de Desarmamento e Reconstrução de Conteúdo (CDR) podem danificar o conteúdo reconstruído ou torná-lo inutilizável.

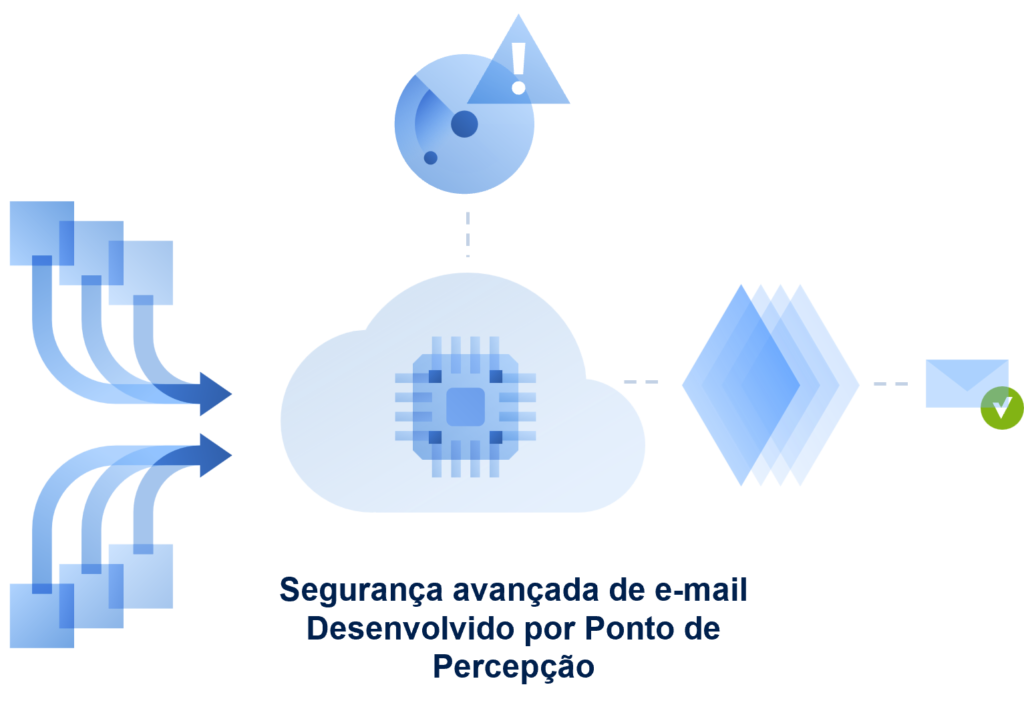

A tecnologia da Perception Point reduz a digitalização de conteúdo de até 20 minutos para menos de 30 segundos, sem adulteração de qualquer tipo.

- Utilize a inteligência de ameaças robusta para prevenir ataques em potencial ou já em andamento.

- Inteligência de ameaças proveniente de seis fontes líderes do setor, aliada ao mecanismo exclusivo da Perception Point, que analisa URLs e arquivos em estado bruto.

- Evite ataques emergentes.

- Aumentar a reatividade a ameaças.

- Não deixe passar nenhuma ameaça que surja na natureza – tire proveito do conhecimento compartilhado por fornecedores de segurança externos e pela comunidade cibernética.